Fluent Bit高危漏洞,OpenAI也在修复!安多多用户已得到及时防护

Fluent Bit高危漏洞,OpenAI也在修复!安多多用户已得到及时防护

作者:让天下没有难做的安全 | 发布时间:2025年11月26日 00:58

原文链接:微信公众号

2025年 11 月 24 日,境外网络安全公司Oligo Security披露了主流开源的日志处理器和转发器Fluent Bit的五个严重安全漏洞,该漏洞在 10 月份直接影响了 AWS。

Fluent Bit被AWS、Google Cloud、Azure、IBM Cloud、Kubernetes等主流云服务商以及OpenAI等AI厂家广泛采用,是 wiz 高额悬赏的云基础设施,github7.5k star,在24 年 3 月份,25 年 7 月份护网期间都发生过漏洞,Azure、华为云、谷歌云都曾专门发布安全公告披露受到直接影响。

在漏洞公布后,安多多用户第一时间都得到了防护处置,避免发生因fluent漏洞引起的入侵风险。

没有使用安多多云+AI 安全服务的业务,请看下文得到防护。

我的业务是否受到影响?

如果有以下业务,极大可能会用到有漏洞的fluentbit。

- 购买云集群和日志分析产品:将容器和云服务日志转发到后端场景,受到默认影响

- 出行和酒旅:将订单、性能统计转发到后端用于可用性分析场景

- 支付和金融:采集交易和登录信息,大数据任务分析用于业务风控

- 安全产品:采集日志转到后端的 k8s 用于 siem

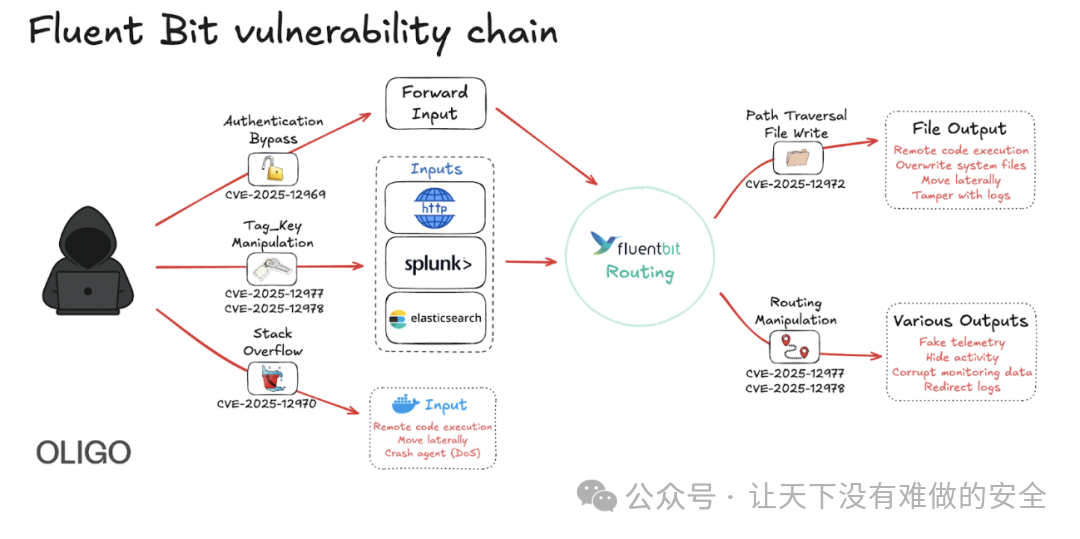

这次爆发了5 个漏洞,隐患在 8 年之前就存在,攻击者从 fluentbit 的标签功能为入口控制文件,进而隐藏、销毁日志,最终实现控制的云环境。

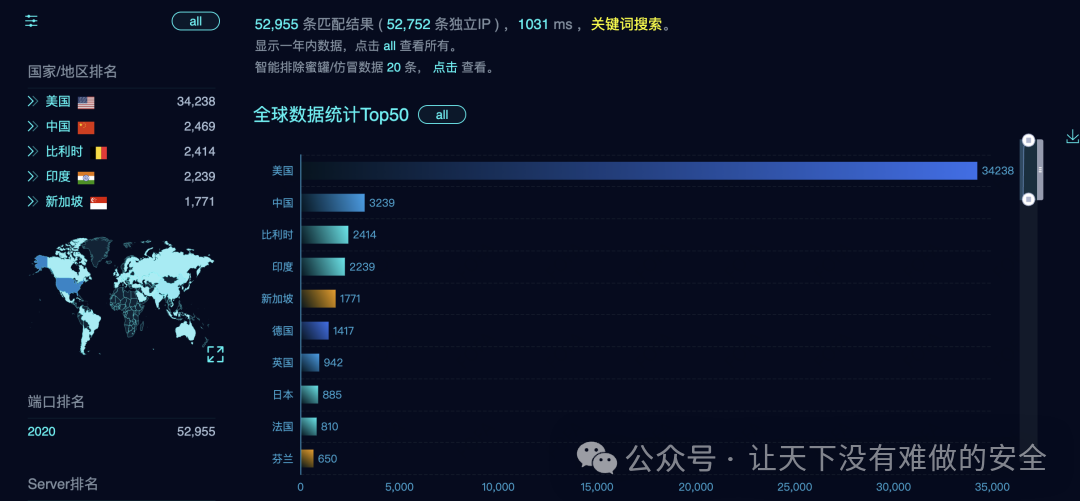

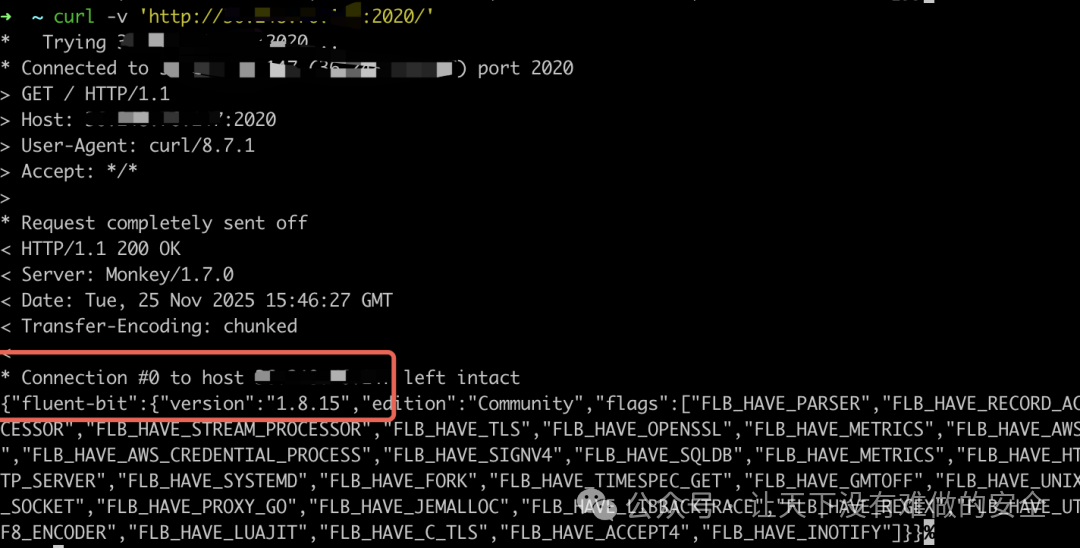

需要排查是否有外网暴露和内部控制面的风险,尤其是外网的 2020 端口和内网的基于HTTP、Splunk、Elasticsearch的日志采集功能。

安多多排查发现有数万台外网暴露服务器可被攻击,主要是美国和中国北京地域的云厂家受到影响,出海的新加坡地域业务也需要关注。

我该怎么让技术团队检查

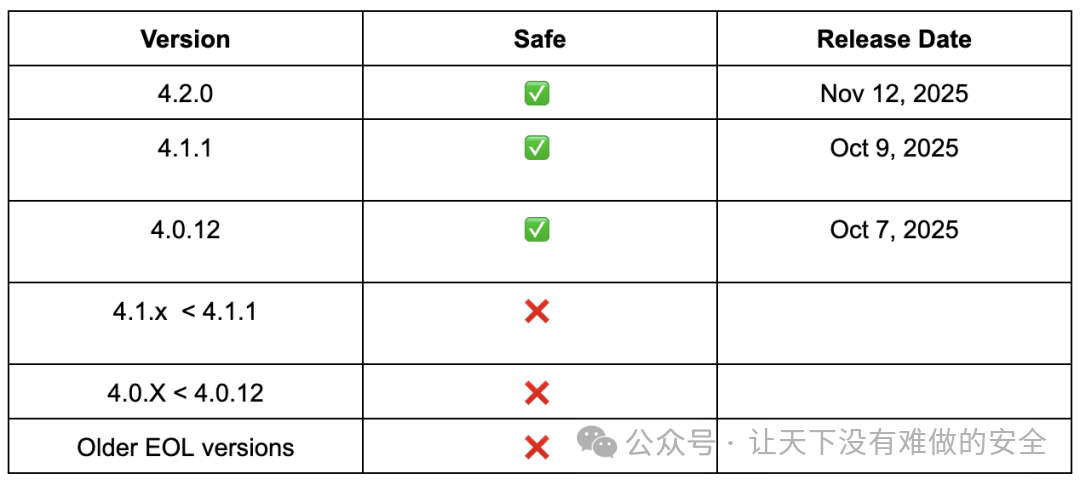

查询到版本小于 4.1.1 或者 4.0.12 就受到影响

我该怎么让业务团队修复

立即将 Fluent Bit 更新到最新稳定版本 v4.1.1 / 4.0.12。尽量以非 root 用户身份运行 Fluent Bit

长期来说应该订阅Fluent Bit的安全公告和CVE通知,以便在新漏洞披露时能够快速响应。

对于使用容器化部署的组织,应该定期扫描容器镜像中的已知漏洞,并使用自动化工具来确保所有Fluent Bit实例都运行最新的安全版本。

是什么原理,谁在攻击我?

该漏洞很快会有可利用的 poc 脚本发布,但一般不会是自动化挖矿和勒索,但会在护网和蓝军对抗中会造成失分。

CVE-2025-12969:配置了 Security.Users 的 Fluent Bit 转发器会在后台静默禁用身份验证,从而允许远程攻击者大量日志,干扰安全机制。

CVE-2025-12972:攻击者可以注入“../”之类恶意标签 tag 到out_file 插件,且该插件配置中未明确定义File参数时,插件会使用标签值来构造输出文件路径。从而控制写入或覆盖机器上的文件,比如cron作业配置、SSH授权密钥文件,redis 密钥、webshell,实现完全控制服务器。

CVE-2025-12970: Docker 输入中的堆栈缓冲区溢出漏洞使攻击者通过in_docker 插件崩溃或执行代码,从而控制主机上的 Fluent Bit 代理。

CVE-2025-12978:攻击者只需猜测 Tag_Key 的第一个字符即可伪造受信任的标签,从而注入恶意或误导性记录。

CVE-2025-12977:允许攻击者注入恶意换行字符,从而破坏干扰正常日志的有效记录。

还有什么材料?

官方项目对安全的指引:https://github.com/fluent/fluent-bit/issues?q=security

腾讯云

https://cloud.tencent.com/document/product/614/95270

https://cloud.tencent.com/document/product/248/109717

https://github.com/TencentCloud/fluent-bit-go-cls

阿里云

https://github.com/kubeup/fluent-bit-aliyun

华为云

https://support.huaweicloud.com/usermanual-cce-autopilot/cce\_11\_0416.html

https://support.huaweicloud.com/usermanual-ucs/ucs\_01\_0366.html

构建纵深防御体系是个复杂的体系,安多多团队把资深的安全运营经验转为平台工具化,使用AI+云方能防患未然,访问 https://www.anduoduo.net 即可直接使用。

安多多-Wiz级多云安全平台,资产真实风险一张图看清,正式开放使用

帮助文档:安多多云安全平台帮助中心https://lv8u92t29eh.feishu.cn/docx/MHnKdjZKgoZzpsxAsYcc5hAenzg?from=from\_copylink

微信群聊和微信客服: anduoduo2025